I dette andet indlæg er dedikeret til systemadministratorer, der skal håndtere en risikovurdering, sikkerhedsvurdering, due diligence eller et spørgeskema om overholdelse: Hvis du har mistet det første indlæg, kan du læse det her. Denne gang vil vi tale om, hvordan du kan håndhæve en adgangskodepolitik ved at ændre standardindstillingerne – med hensyn til adgangskodekompleksitet og adgangskodeminimumslængde – i Windows Server 2012.

Dette er en opgave, der ofte skal udføres for at overholde de sikkerhedskrav, der stilles i de fleste moderne regler og standarder – såsom ISO/IEC 27001:2013, ISO/IEC 27002:2013 og ISO/IEC 20000:2011, NIST CyberSecurity Framework, SSAE/SOC2, ITIL, PCI-DSS og så videre – men det kan også være nyttigt for dem, der bare ønsker at beskytte deres system på en bedre måde – eller gøre det stik modsatte ved at slække på disse kontroller (hvilket ikke er noget, du normalt bør gøre – læs her for at forstå hvorfor).

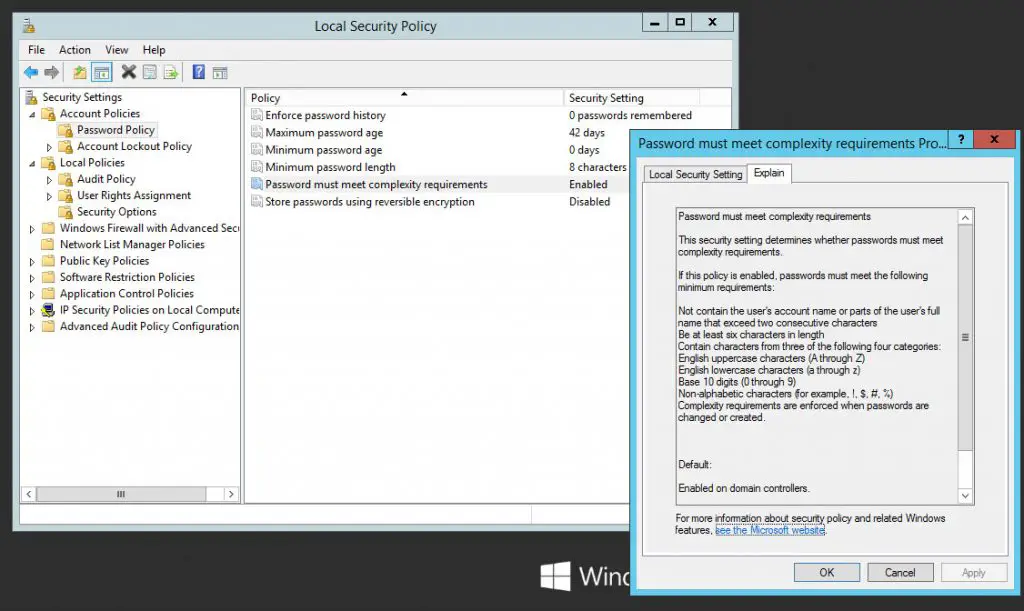

Sådan kan vi tage et kig på de aktuelle systemindstillinger med hensyn til adgangskodestyrke og ændre dem efter behag:

Netværk uden Active Directory

Hvis du skal konfigurere klienter og/eller servere, der ikke er forbundet til et Active Directory-domæne, skal du bruge følgende:

- Åbn Kontrolpanelet.

- Navigér til Administrationsværktøjer > Lokal sikkerhedspolitik.

- I det modale vindue, der åbnes, skal du udvide knuden Sikkerhedsindstillinger > Kontopolitikker > Kodeordspolitik.

Derfra kan du se og/eller redigere de forskellige indstillinger, der er tilgængelige i Windows Server 2012. Du kan f.eks. vælge at aktivere eller deaktivere kravene til adgangskodekompleksitet, hvilket betyder følgende:

Hvis denne politik er aktiveret, skal adgangskoderne opfylde følgende minimumskrav:

- Ingen må indeholde brugerens kontonavn eller dele af brugerens fulde navn, der overstiger to på hinanden følgende tegn

- Mindst seks tegn i længden

- Indeholder tegn fra tre af følgende fire kategorier:

- Indeholder tegn fra tre af følgende fire kategorier:

- Engliske store bogstaver (A til Z)

- Engliske små bogstaver (a til z)

- Base 10-cifre (0 til 9)

- Non-alfabetiske tegn (f.eks. !, $, #, %)

- Kompleksitetskrav håndhæves, når adgangskoder ændres eller oprettes.

Denne standardkompleksitetsprofil kan skiftes ved at ændre politikken Password must meet complexity requirements.

Dette er ganske gode indstillinger, bortset fra minimumslængden af adgangskoden: seks tegn ville nok have været brugbart i 2012, men er bestemt ikke nok i 2017. Heldigvis kan du tilsidesætte denne enkelt indstilling ved at ændre politikken Minimum password length policy, som bør sættes til (mindst) 8 for at afværge de fleste brute-force-angreb.

Netværk med Active Directory

Hvis din klient eller server er en del af et Active Directory-domæne, vil du ikke kunne bruge konsollen Lokal sikkerhedspolitik: Hvis det er tilfældet, skal du bruge konsollen Group Policy Management fra Kontrolpanel > Administrative indstillinger på din AD-domænecontroller og redigere GPO-indstillingerne der.

Slutning

Det var det: Vi håber, at disse tips vil hjælpe andre systemadministratorer med at gøre deres system kompatibelt med de nyeste sikkerhedsstandarder.

Hvis du leder efter en måde at indstille en idle timeout for Remote Desktop-sessioner på, skal du læse dette andet indlæg.