リスク評価、セキュリティ評価、デューディリジェンス、コンプライアンス調査票を扱うシステム管理者向けのこの2番目の投稿は、最初のものを失った場合は、ここで読むことができます。 今回は、Windows Server 2012のデフォルト設定(パスワードの複雑さとパスワードの最小長)を変更することによって、パスワードポリシーを適用する方法について説明します。

この作業は、ISO/IEC 27001:2013, ISO/IEC 27002:2013, ISO/IEC 20000 などの最新の規制や標準が求めるセキュリティ要件を満たすために、しばしば実行する必要があります。しかし、より良い方法でシステムを保護したい、あるいは、これらのコントロールを緩和することで正反対のことをしたい(これは通常行うべきことではなく、その理由はこちらをお読みください)人にとっても有用です。

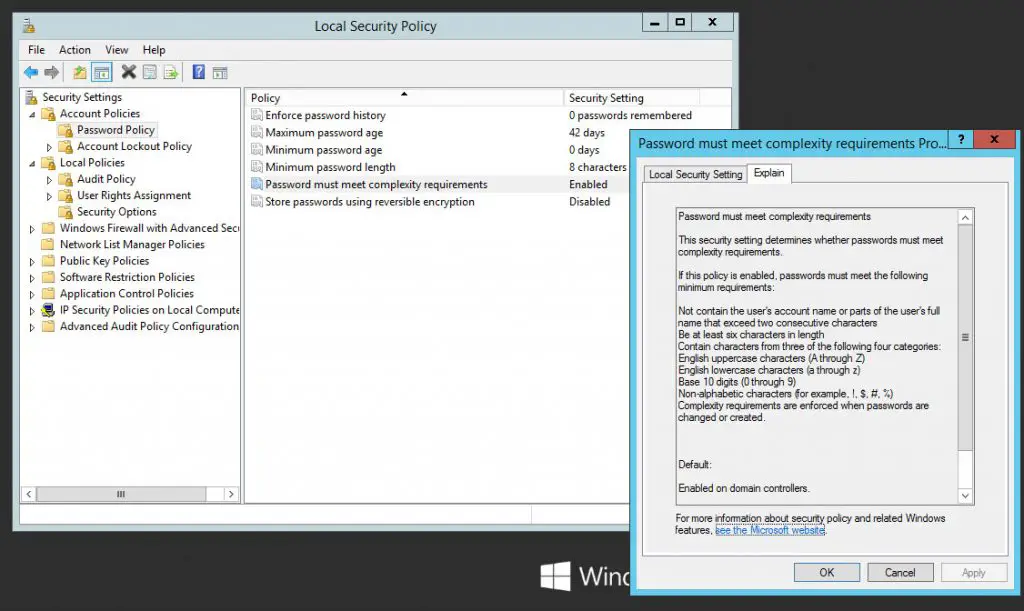

ここで、パスワードの強度に関して現在のシステム設定を見て、好きなように変更する方法を説明します。

Active Directory のないネットワーク

Active Directory ドメインに接続していないクライアントまたはサーバーを設定する必要がある場合、以下を使用してください:

- コントロール パネルを開く。

- [管理ツール] > [ローカル セキュリティ ポリシー]に移動します。

- 開いたモーダルウィンドウで、[セキュリティ設定] > [アカウントポリシー] > [パスワードポリシー] ノードを展開します。

そこから、Windows Server 2012で利用可能なさまざまなオプションを表示または編集することができます。 たとえば、パスワードの複雑さの要件を有効または無効にすることを選択できます。これは、次のことを意味します。

このポリシーを有効にすると、パスワードは次の最小要件を満たす必要があります。

- ユーザーのアカウント名または連続する2文字を超えるユーザーのフルネームの一部を含まない

- 少なくとも6文字であること

- 次の4つのカテゴリのうち3つの文字を含むこと

- ユーザーのアカウント名またはユーザーのフルネームの一部を含まない。

- 英語の大文字(A~Z)

- 英語の小文字(a~z)

- 数字(0~9)

- 非アルファベット文字(例: !$, #, %)

- Complexity requirements are enforced when password is changed or created.

This standard complexity profile can be toggled altering the Password must meet complexity requirements policy.

これらは、最小パスワード長以外は非常に良い設定です。 幸いなことに、最小パスワード長ポリシーを変更することで、このオプションを 1 つ上書きできます。

Networks with Active Directory

クライアントまたはサーバーが Active Directory ドメインに属している場合、ローカル セキュリティ ポリシー コンソールを使用することができません。

まとめ

以上です。これらのヒントが、他のシステム管理者がシステムを最新のセキュリティ標準に準拠させるために役立つことを願っています。